Za naszą wschodnią granicą od trzech lat toczy się wojna. Wielu specjalistów – niezależnie od sympatii politycznych – twierdzi, że my także jesteśmy przedmiotem ataków o charakterze hybrydowym. Co oznacza to dla Twojej firmy?

Infrastruktura krytyczna i zakłady produkcyjne są fundamentem nowoczesnego społeczeństwa. Od ich sprawnego działania zależy nie tylko funkcjonowanie gospodarki, ale także bezpieczeństwo publiczne. Ataki terrorystyczne, sabotaże, kradzieże czy nieuprawniony dostęp do wrażliwych obszarów mogą prowadzić do katastrofalnych skutków i dotknąć firm z praktycznie każdego sektora.

W maju 2024 roku w Warszawie przy ul. Marywilskiej spłonęło blisko 1,5 tysiąca sklepów. Na początku tego roku zaczęliśmy coraz częściej słyszeć o uszkodzeniach kabli leżących na dnie Bałtyku. Nie trzeba wielkiej wyobraźni, by założyć, że to nie koniec, a raczej początek tego typu zdarzeń. Zapobieganie im to oczywiście zadanie wojska i służb specjalnych… ale mądre i konsekwentnie przestrzegane procedury również sprawiają, że możemy znacząco obniżyć ryzyko tego typu zdarzeń w naszych firmach i instytucjach.

JAK MINIMALIZOWAĆ RYZYKO NARUSZEŃ INFRASTRYKTURY KRYTYCZNEJ I ZAKŁADÓW PRODUKCYJNYCH?

W tym wpisie przyjrzymy się kluczowym elementom ochrony infrastruktury krytycznej i zakładów produkcyjnych, ze szczególnym uwzględnieniem:

- identyfikatorów z hologramami,

- plomb zabezpieczających,

- zabezpieczeń dokumentów i opakowań.

Dlaczego infrastruktura krytyczna wymaga specjalnej ochrony?

Infrastruktura krytyczna obejmuje sektory, których zakłócenie mogłoby zagrozić bezpieczeństwu państwa i obywateli. Należą do niej m.in.:

- dostawcy energii (np. PGE, Tauron, Orlen),

- operatorzy gazownictwa (Gaz-System, PGNiG),

- firmy zarządzające wodociągami i kanalizacją (MPWiK, Aquanet),

- producenci żywności.

W przypadku pierwszych dwóch grup mówimy zazwyczaj o dużych koncernach z udziałem skarbu państwa, w kolejnych kategoriach mamy jednak zarówno niewielki spółki komunalne, jak i małe przedsiębiorstwa.

Podobnie powinno się zresztą podejść do bezpieczeństwa także podmiotów będących partnerami wyżej wymienionych grup czy np. posiadającym dostęp do nowoczesnych technologii.

Jeśli prowadzisz jakikolwiek biznes, prawdodpobnie i tak musisz chronić się przed fałszowaniem dokumentów, kradzieżami czy po prostu zabezpieczać swoje obiekty. Jakie rozwiązania warto zastosować w tym celu?

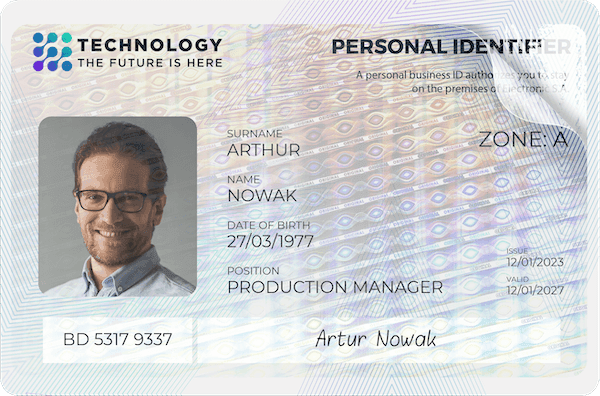

Kontrola dostępu – identyfikatory z hologramami

W każdej zakładzie produkcyjnym (czy nawet szerzej – w każdej przestrzeni) są miejsca, do których nie chcemy wpuszczać osób nieuprawnionych. Aby to zweryfikować stosuje się zazwyczaj identyfikatory lub karty dostępu. W czasach, gdy każdy ma dostęp do aparatu, skanera i drukarki, łatwo je podrobić, dlatego coraz więcej firm wdraża identyfikatory z zabezpieczonymi hologramami. Dlaczego to działa?

- Hologramy są praktycznie niemożliwe do podrobienia – wykorzystują zaawansowane technologie (mikrodruki, nanostruktury, efekty optyczne), wymagają specjalistycznego sprzętu do produkcji.

- Możliwość personalizacji – każdy hologram może zawierać logo firmy, indywidualne numery seryjne lub inne oznaczenia, co utrudnia fałszerstwa.

- Integracja z systemami kontroli dostępu – karty z hologramami mogą współpracować z czytnikami RFID lub biometrią, zwiększając poziom bezpieczeństwa.

Przykład zastosowania:

Operatorzy elektrowni stosują zazwyczaj wielowarstwowe karty dostępu z hologramami, aby ograniczyć wejście wyłącznie do uprawnionego personelu. Dzięki temu osoby niepowołane nie mają możliwości wtargnięcia do stref wysokiego ryzyka.

Warto jednak pamiętać, że nawet najlepszy system zabezpieczeń na nic się zda, jeśli nie będziemy przestrzegać procedur. Czasem mówi się, że człowiek w kamizelce odblaskowej i z pewnością siebie wejdzie wszędzie przez nikogo niezatrzymywany. Nawet jeśli w tym stwierdzeniu jest sporo przesady, to warto pamiętać, że identyfikator ochroni nas przed nieuprawnionym wtargnięciem do zakazanej strefy tylko wtedy, gdy będziemy rzeczywiście weryfikować, czy wchodzący go posiada.

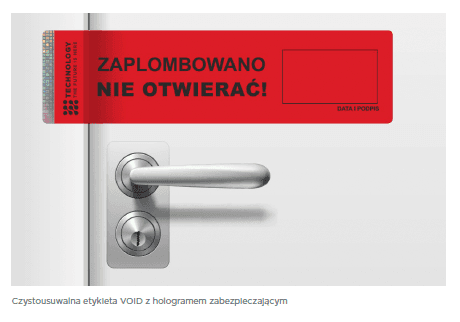

Plomby zabezpieczające – ochrona przed manipulacjami

Kolejnym kluczowym elementem są plomby, które uniemożliwiają niezauważone otwarcie drzwi, szaf sterowniczych czy kontenerów. Nie eliminuje to ryzyka nieautoryzowanego dostępu, ale ułatwia szybkie zlokalizowanie go.

Wyróżniamy m.in.:

a) Plomby czystousuwalne (void)

- Po oderwaniu pozostawiają widoczny ślad („VOID”), co sygnalizuje naruszenie.

- Stosowane m.in. w:

- sektorze energetycznym – zabezpieczenie liczników, rozdzielnic,

- transporcie – plombowanie dokumentów przewozowych (CMR),

- wyborach – zabezpieczenie urn wyborczych.

b) Plomby na drzwi ewakuacyjne

- Zapobiegają niekontrolowanemu otwieraniu drzwi przeciwpożarowych, które powinny być używane tylko w sytuacjach awaryjnych.

- W przypadku próby manipulacji plomba pęka, co jest natychmiast widoczne.

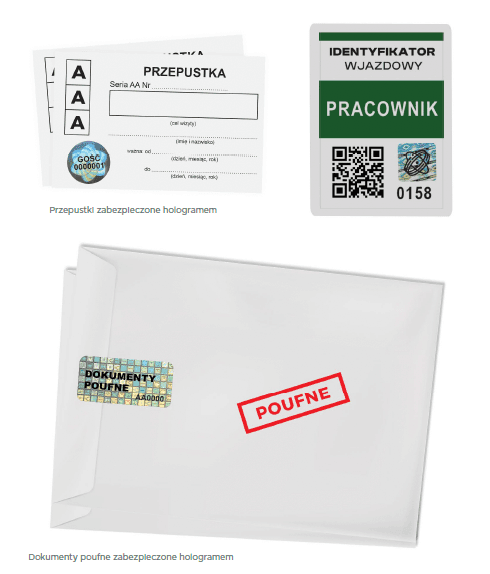

c) Plomby na apteczki i dokumenty

- W wielu sytuacjach (nie tylko związanych z produkcją) apteczki i po prostu opakowania na leki, muszą być zabezpieczone przed nieuprawnionym dostępem. Plomby gwarantują, że nikt nie podmienił znajdujących się tam środków.

- Dokumenty firmowe (np. certyfikaty, umowy) mogą być opieczętowane plombami z hologramem, co potwierdza ich autentyczność.

Etykiety zabezpieczające (security labels) – ochrona przed fałszowaniem

Wiele firm stosuje również etykiety holograficzne. Potwierdzają w ten sposób nie tylko oryginalność swoich produktów, ale jednocześnie mogą też w sposób bezpieczny dla siebie (i klienta) brać za nie odpowiedzialność. Stosuje się je często na:

- opakowaniach leków czy środków ochrony roślin (jako zabezpieczenie przed podróbkami),

- częściach zamiennych (np. turbiny czy transformatory w energetyce),

- żywności (np. oznaczenia jakości, certyfikaty).

Takie etykiety mogą też zawierać:

- ukryte znaki UV,

- numery seryjne,

- dynamiczne efekty optyczne.

- hologramy

Przykład: Producenci żywności stosują hologramy na opakowaniach serów i mleka, aby konsumenci mogli zweryfikować oryginalność produktu i mogli mieć pewność, że żywność, po którą sięgają rzeczywiście spełnia deklarowane przez nich normy.

Personalizacja i konsekwencja – dlaczego to ważne?

Wspominaliśmy wyżej, że aby system zabezpieczeń był skuteczny nie wystarczy tylko wymienić zamki na lepsze i zamówić identyfikatory z hologramem. Niezbędne jest holistyczne podejście. Skuteczny system jest:

- Spójny – wszystkie identyfikatory, plomby i etykiety powinny być wykonane w jednolitym standardzie.

- Personalizowany – hologramy z logo firmy i unikalnymi oznaczeniami zwiększają zaufanie i utrudniają podrobienie.

- Wdrażany z pomocą sprawdzonego dostawcy – krajowy producent gwarantuje szybką reakcję, zgodność z normami oraz wsparcie techniczne.

Dlaczego to takie ważne?

Skoro mogę zamówić tani hologram w Chinach, to dlaczego mam płacić za produkt krajowy? Bo gwarantuje on bezpieczeństwo na każdym etapie (potwierdza je certyfikat ISO 27001oraz ISO 9001 a także rejestracja wzorów w HIR

(Hologram Image Register) Międzynarodowy Rejestr Hologramów prowadzony przez International Optical Technologies Association (IOTA) m.in. we współpracy z Interpolem. Holografia Polska jest członkiem IOTA od 2011 roku.).

Zamówiony przez Ciebie hologram jest projektowany specjalnie dla Twojej firmy i nikt inny nie może go zamówić, by wykorzystać np. do podrobienia Twoich zabezpieczeń. W przypadku standardowych rozwiązań z Dalekiego Wschodu takiej gwarancji niestety mieć nie możesz.

Czy Twoja firma jest odpowiednio zabezpieczona? Skontaktuj się z nami, aby omówić indywidualne rozwiązania holograficzne dla Twojej organizacji!